Unsere Anonymisierungs Technologien schaffen Vertrauen beim Austausch sensibler Daten.

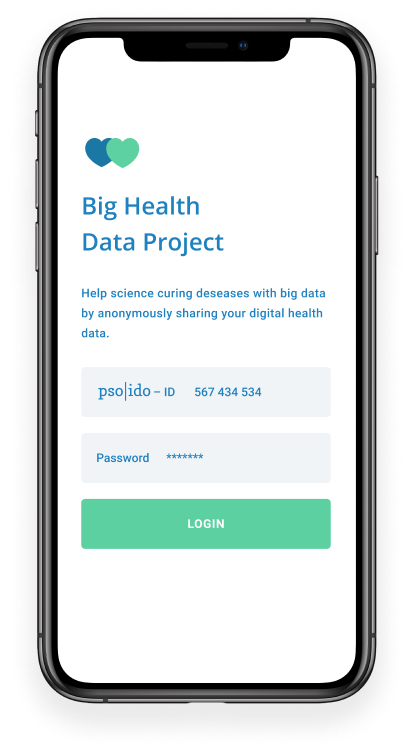

Anonymous Authentification

Wir lösen den Widerspruch zwischen Anonymität und Differenzierbarkeit.

Der Schutz der Privatsphäre durch anonyme, aggregierte Daten oder eine differenzierte Analyse von Profilen – ein scheinbar unversöhnlicher Widerspruch. Mit einer einzigartigen Entkopplung von realen Identitäten zu virtuellen IDs lösen wir diesen Knoten, das Pseudonym wird zum ersten Mal anonym.

Adaptive Anonymization

Wir finden den

Sweet Spot zwischen Privacy und Utility.

Unsere automatisierten Methoden erlauben es, Datensätze iterativ zu anonymisieren. Dabei werden Schritt für Schritt Datenfelder entfremdet und wiederhergestellt, bis exakt der Punkt erreicht ist, an dem kein Rückschluss auf eine reale Entität mehr möglich ist. Durch die Anonymisierung bleiben Datensätze außerhalb des Hoheitsgebiets der DSGVO und dürfen ohne weitere Einverständniserklärung mit Drittanbietern geteilt werden.

Wir sagen: Die DSGVO limitiert nicht, sie befähigt.

Als überzeugte Befürworter der europäischen Datenschutzstandards entwickeln wir mit Leidenschaft Lösungen für die Vereinbarkeit von Privacy und Datenanalyse. Bislang scheitern datenbasierte Geschäftsmodelle vielfach am Misstrauen von Privatpersonen und Firmen untereinander. Die DSGVO schafft hier das notwendige Vertrauen, das für die selbstbestimmte Nutzung zwar sensibler, dafür aber anonymisierter Daten notwendig ist. Diese Zukunft wollen wir mitgestalten.